Как работают СМС-бомберы

Давно смотрел видос, где чувак рассказывал как можно заспамить любой номер телефона смсками или звонками. Не придал тогда значения этому, но недавно вспомнилась тема сервисов, которые используют SMS для авторизации, и вот какие тонкости обнаружил.

Примечательно в этом виде спама то, что с ним сложно бороться. Множество сервисов регистрируют юзеров с помощью SMS, то есть эти запросы в апи изначально без авторизации. Юзера не забанить, остается только тротл на запросы или номер телефона и IP. Даже если не брать во внимание, что банить входящие по IP не бест практис, так как можно зацепить нормальных юзеров, то все равно сервис может использовать какие-нибудь мобильные прокси и это в принципе потеряет смысл. Остается только ограничение кол-ва запросов по нарастающей, но это все равно не полностью защищает от спамеров, так как 2-3 СМСки на номер они отправить успеют. Этих сервисов существует куча и они вполне себе работают – это только подтверждает мою теорию. Впрочем, если у вас прибыльный бизнес, несколько лишних смс действительно не наносят большого урона, поэтому большие компании просто забивают на эту проблему.

Пример

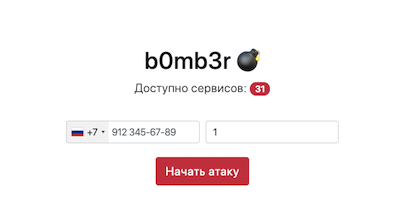

Хотелось бы, чтобы такое вредительство было уголовно или хотя бы административно наказуемо, но предупрежден – значит вооружен. Идем по ссылке одинокого сервера на Ажуре. Создатель утверждает, что в этот бомбер добавлен 31 сервис. Вводим номер и ждем. Много смсок, наверное, не придет, но как пример для понимания процесса сойдет.

Такой сервер можно смело банить по адресу, но делу это особо не поможет. Человек, который это создал, наверняка поднял еще несколько таких же. Так же я предполагаю, что где-то в даркнете или еще на каких форумах мамкиных хакеров есть обновляемый список всех сервисов, которыми пользуются такие бомберы, с подробным описанием запросов в АПИ, куда надо ходить за СМСками.

Лол. Пока писал этот текст, нашел репу на Гитхабе с этим бомбером. Как я и утверждал выше, в ресурсах простейшие запросы на регу юзеров в KFC, Тинькофф и т.п. Reverse engineering enthusiast =)

Вывод

10 раз подумать, прежде чем начинать работать с SMS. Мало того, что это далеко не самый секьюрный способ авторизации, так еще и приобретаем такой вот геморрой. Мне понравилась система верификации юзеров в Badoo: они позволяют зарегаться без телефона, но при этом реализовали обучающуюся систему определения ботов и спамеров, которая в случае подозрений заставит уже зарегистрировавшегося и активного юзера подтвердить свою учетку по номеру. Я предполагаю, что запрос на код напрямую не отработает, если сервису это будет не нужно. В таком случае задача становится немного сложнее, чем прокинуть пару параметров по открытому методу. На их объемах это разумно, но небольшие сервисы этим заморачиваться не станут, а “реверс интузиазсты” будут и дальше этим пользоваться.

Для обычных юзеров, ставших жертвой бомбера, проблемы решаются через оператора. В видео в начале рассказано, что делать. Ну и, конечно же, не оставляйте свой номер, где попало.

.png)

.png)